Training Cisco CCENT Part 4

1. Pendahuluan

A. Pengertian

Cisco Adalah sebuah perusahaan yang memiliki 2 bidang usaha, yaitu:

- Pembuatan hardware dan software yang berhubungan dengan jaringan komputer

- Dalam Pendidikan yaitu dengan Cisco Networking Academy (CNA)

B. Latar Belakang

Mengulangi dan Meringkas Materi yang Diberikan Tadi

C. Maksud dan Tujuan

Untuk lebih memahami materi yang diberikan tadi

2. Alat dan Bahan

- Laptop

- Proyektor

- Internet

3. Jangka Waktu Pelaksanaan

Jam 08:00 s/d 22:00

- Sesi Pagi 08:00 s/d 11:30

- Istirahat Jam 11:30 s/d 12:30

- Sesi Siang 12:30 s/d 16:30

- Istirahat 16:30 s/d 20:00

- Sesi Malam 20:00 s/d 22:00

- Selesai

4. Pembahasan

TRANSPORT

Peran Transport Layer

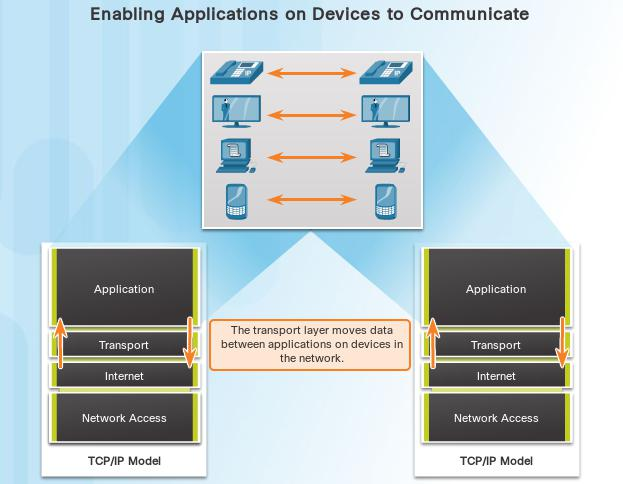

Lapisan transport bertanggung jawab untuk membentuk sesi komunikasi sementara antara dua aplikasi dan mengirimkan data di antara keduanya. Aplikasi menghasilkan data yang dikirim dari aplikasi pada host sumber ke aplikasi di host tujuan. Ini tanpa memperhatikan tipe host tujuan, jenis media dimana data harus melakukan perjalanan, jalur yang ditempuh oleh data, kemacetan pada link, atau ukuran jaringan. Seperti ditunjukkan pada gambar, lapisan transport adalah penghubung antara lapisan aplikasi dan lapisan bawah yang bertanggung jawab untuk transmisi jaringan.

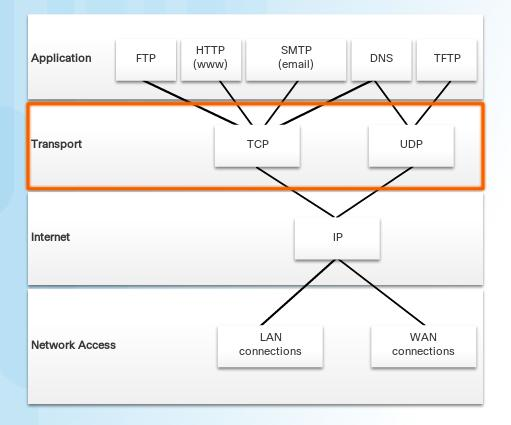

Keandalan Lapisan TransportasiLapisan transport juga bertanggung jawab untuk mengelola persyaratan keandalan percakapan. Aplikasi yang berbeda memiliki persyaratan keandalan transportasi yang berbeda.IP hanya terkait dengan struktur, pengalamatan, dan perutean paket. IP tidak menentukan bagaimana pengiriman atau pengangkutan paket berlangsung. Protokol transportasi menentukan cara untuk mentransfer pesan antar host. TCP / IP menyediakan dua protokol lapisan transport, Transmission Control Protocol (TCP) dan User Datagram Protocol (UDP), seperti yang ditunjukkan pada gambar. IP menggunakan protokol transport ini untuk memungkinkan host berkomunikasi dan mentransfer data.TCP dianggap sebagai protokol lapisan transport berfitur lengkap yang andal, yang memastikan bahwa semua data sampai di tempat tujuan. Namun, ini membutuhkan field tambahan di header TCP yang meningkatkan ukuran paket dan juga meningkatkan delay. Sebaliknya, UDP adalah protokol lapisan transport yang lebih sederhana yang tidak memberikan keandalan. Oleh karena itu memiliki lebih sedikit bidang dan lebih cepat dari pada TCP.

NETWORK ATTACK

Jenis Malware

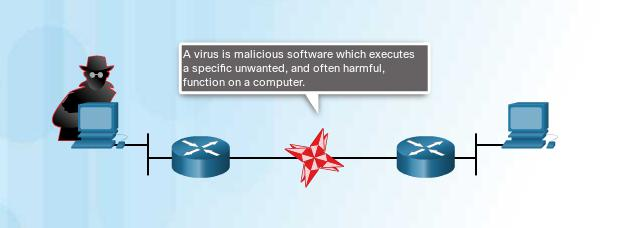

Malware atau kode berbahaya (malcode) adalah kependekan dari perangkat lunak berbahaya. Ini adalah kode atau perangkat lunak yang dirancang khusus untuk merusak, mengganggu, mencuri, atau menimbulkan tindakan “buruk” atau tidak sah terhadap data, host, atau jaringan. Virus, worm, dan trojan horse adalah jenis malware.Klik Putar untuk melihat animasi pada ketiga ancaman ini.VirusesVirus komputer adalah sejenis malware yang menyebar dengan memasukkan salinan dirinya ke dalam, dan menjadi bagian dari program lain. Ini menyebar dari satu komputer ke komputer lainnya, menyebabkan infeksi saat ia melakukan perjalanan. Virus dapat berkisar dalam tingkat keparahan karena menyebabkan efek agak mengganggu pada data atau perangkat lunak yang merusak dan menyebabkan kondisi penolakan layanan (DoS). Hampir semua virus melekat pada file eksekusi, yang berarti virus mungkin ada pada sistem tetapi tidak akan aktif atau dapat menyebar sampai pengguna menjalankan atau membuka file atau program host jahat. Saat kode host dijalankan, kode virus dijalankan juga. Biasanya, program host tetap berfungsi setelah terinfeksi oleh virus. Namun, beberapa virus menimpa program lain dengan salinan dirinya sendiri, yang menghancurkan program host sama sekali. Virus menyebar saat perangkat lunak atau dokumen yang dilampirkan dipindahkan dari satu komputer ke komputer lain menggunakan jaringan, disk, file sharing, atau lampiran e-mail yang terinfeksi.WormsCacing komputer mirip dengan virus sehingga bisa mereplikasi salinan fungsional dirinya sendiri dan dapat menyebabkan kerusakan yang sama. Berbeda dengan virus, yang memerlukan penyebaran file host yang terinfeksi, worm adalah perangkat lunak mandiri dan tidak memerlukan program host atau bantuan manusia untuk diperbanyak. Worm tidak perlu melampirkan program untuk menginfeksi host dan memasukkan komputer melalui kerentanan di sistem. Worms memanfaatkan fitur sistem untuk melakukan perjalanan melalui jaringan tanpa bantuan.Trojan Horses

Seekor kuda Trojan adalah jenis malware lain yang dinamai kuda kayu yang digunakan orang-orang Yunani untuk menyusup ke Troy. Ini adalah perangkat lunak berbahaya yang terlihat sah. Pengguna biasanya ditipu untuk memuat dan menjalankannya di sistem mereka. Setelah diaktifkan, ia dapat mencapai sejumlah serangan terhadap host, dari menjengkelkan pengguna (muncul jendela atau mengubah desktop) untuk merusak host (menghapus file, mencuri data, atau mengaktifkan dan menyebarkan malware lainnya, seperti virus) . Trojan horse juga dikenal untuk membuat pintu belakang untuk memberi akses pengguna jahat ke sistem.Tidak seperti virus dan worm, trojan horse tidak bereproduksi dengan menginfeksi file lain, juga tidak mereplikasi dirinya sendiri. Trojan horse harus menyebar melalui interaksi pengguna seperti membuka attachment e-mail atau mendownload dan menjalankan file dari internet.

Pendekatan Mengatasi Masalah Dasar

Masalah jaringan bisa sederhana atau rumit, dan bisa diakibatkan oleh kombinasi masalah perangkat keras, perangkat lunak, dan konektivitas. Teknisi harus dapat menganalisis masalah dan menentukan penyebab kesalahan sebelum mereka dapat mengatasi masalah jaringan. Proses ini disebut troubleshooting.

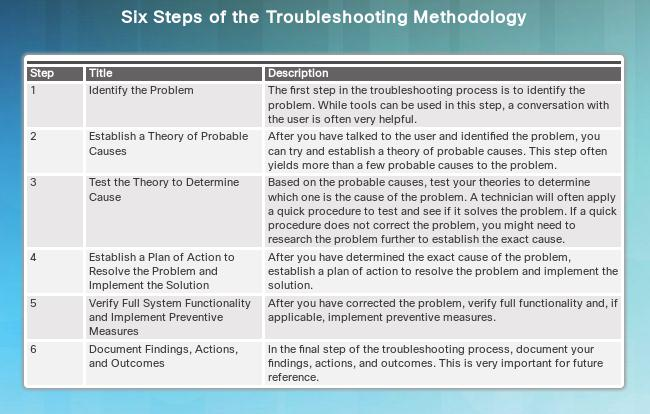

Metodologi pemecahan masalah yang umum dan efisien didasarkan pada metode ilmiah dan dapat dipecah menjadi enam langkah utama yang ditunjukkan pada gambar.

Untuk menilai masalah, tentukan berapa banyak perangkat di jaringan yang mengalami masalah. Jika ada masalah dengan satu perangkat di jaringan, mulailah proses pemecahan masalah pada perangkat itu. Jika ada masalah dengan semua perangkat di jaringan, mulailah proses pemecahan masalah di perangkat tempat semua perangkat lain terhubung. Anda harus mengembangkan metode logis dan konsisten untuk mendiagnosis masalah jaringan dengan menghilangkan satu masalah pada satu waktu.

Referensi